L'ultimo attacco, soltanto in ordine di tempo, ha riguardato l'agenzia europea del farmaco. Ma fin dall'inizio della pandemia gli hacker hanno cercato di colpire con truffe e virus informatici

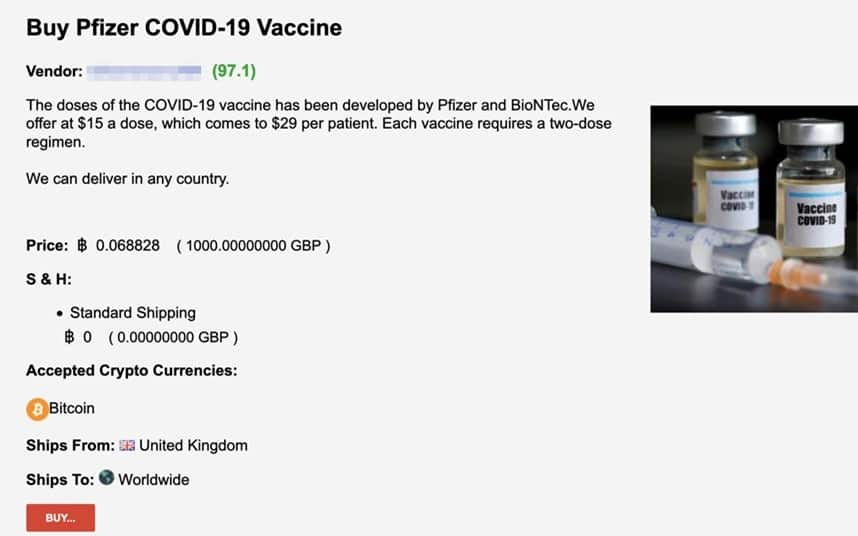

Follow the money, segui i soldi. Il principio vale più che mai durante la pandemia. Così, l’ultimo obiettivo dei criminali informatici sembra essere il vaccino contro il coronavirus. Nei giorni scorsi l’agenzia europea del farmaco ha denunciato di essere stata vittima di un attacco senza fornire ulteriori dettagli. Nelle stesse ore sul dark web - quella parte di Internet invisibile ai motori di ricerca - sono comparsi annunci come questi (immagini annunci): fiale in vendita per cifre che vanno da 400 a oltre 1000 euro da pagare in bitcoin. Attenzione, si tratta quasi certamente di truffe: difficile pensare, nel caso del presunto vaccino Pfizer, che arrivi a casa un pacco in grado di conservare il vaccino a meno 80 gradi.

L’allarme dell’Interpol

Del resto anche l’Interpol aveva lanciato un allarme su possibili furti e contraffazioni delle fiale. E, come avevamo anticipato sul nostro podcast 1234, i laboratori al lavoro sullo sviluppo del vaccino, nei mesi scorsi, hanno subito tentativi di incursioni. Proprio perché in possesso di informazioni preziose, anche da un punto di vista economico.

Lo spionaggio sui vaccini

Soldi ma anche spionaggio. Uno studio di Ibm, rilanciato anche dalle autorità statunitensi, ha rivelato una sofisticata campagna internazionale di phishing con l’obiettivo di acquisire informazioni dettagliate legate alla distribuzione dei vaccini. Difficile capire chi ci sia dietro, ma non è escluso il ruolo di una potenza straniera.

approfondimento

Coronavirus, Ibm: hacker contro la “catena del freddo” dei vaccini

Gli attacchi durante il primo lockdown

Che la pandemia fosse un’occasione per i criminali lo si è visto fin da subito. Nelle prime settimane dell'emergenza, la società Kaspersky ha rilevato un aumento generale del 30.000% di casi di phishing, siti web dannosi e malware. Nella prima settimana di marzo si è registrato anche un altro particolare picco: circa un milione di attacchi cibernetici a tema Covid ogni giorno. Alcuni di questi attacchi hanno preso di mira le strutture sanitarie con truffe legate alla vendita di gel e mascherine o attacchi ransomware. Cioè delle richieste di riscatto in seguito al blocco delle attività ospedaliere. Un fenomeno che a molti ha ricordato quanto avvenuto nel 2017 con Wannacry, il virus che aveva gravemente colpito - tra gli altri - anche il sistema sanitario britannico. Mostrando per la prima volta che gli attacchi hacker non si fermano davanti a nulla, neanche davanti a un ospedale.

)

)

)

)

)